Dopo i virus, il pericolo dei malware

30 Aprile 2010 Il virus informatico è un codice in grado di riprodursi da solo all’interno di un sistema, non necessariamente a fini di danneggiamento, infatti, alla sua origine nel 1983 (25 anni fa), aveva ben altri scopi.

Il virus informatico è un codice in grado di riprodursi da solo all’interno di un sistema, non necessariamente a fini di danneggiamento, infatti, alla sua origine nel 1983 (25 anni fa), aveva ben altri scopi.

In 5 lustri si sono sviluppate però versioni soprattutto maligne che hanno causato miliardi di dollari di danni, ad oggi sono in circolazione migliaia di forme virali anche molto sofisticate ed aggressive.

Nonostante le protezioni (obbligatorie) di oggi e sistemi sempre più complessi, i virus moderni sono più forti che mai e, grazie alle falle dei sistemi operativi, si sviluppano e si evolvono rapidamente in forme sempre più subdole e criminali.

L’inventore del primo virus Rich Skrenta, studente di Pittsburgh, oggi quarantenne, ricorda ben volentieri quei periodi fiero di aver messo a segno un colpo che ha fatto scuola. Oggi dirige una società specializzata in informatica. Il suo virus si chiamava “Elk Clone” ed era considerato il primo replicante nascosto capace di autoriprodursi. Questo virus divenne subito famoso in quanto era molto semplice, e costituiva, per il suo autore, un semplice gioco. Skrenta mise a punto un cosiddetto “boot sector”, cioè un virus che entrava nella memoria del computer senza lasciare tracce apparenti ogni volta che si accendeva il pc, quindi si metteva in moto per replicare se stesso e nascondersi nei floppy disk ogni volta che se ne utilizzava uno.

L’invenzione di Skrenta nacque come scherzo verso i suoi amici e grazie a questo scherzo, il giovane, allora quindicenne, fu l’antesignano di generazioni di criminali informatici e di hacker.

Un po’ di storia sui virus informatici

Nel 1948 Jhon Von Neumann dimostra matematicamente la possibilità di costruire una macchina o un programma in grado di replicarsi autonomamente. Nel 1959, il concetto di programma auto-replicante viene, per la prima volta, implementato in un gioco ideato da un gruppo di programmatori dei Bell Laboratories della AT&T.

Vista la potenziale pericolosità intrinseca di tali tecniche, il velo di omertà e segretezza che ricopriva questi programmi, venne rimosso solo nel 1983 da Ken Thompson, autore del sistema operativo UNIX.

Nel frattempo (nel novembre 1983) il primo esempio di virus venne mostrato in un seminario sulla sicurezza dei computer, ormai la teoria dei programmi auto-replicanti era di dominio pubblico.

Nel gennaio del 1986, due fratelli pakistani, gestori di un computer shop, si resero conto che il settore di boot di un floppy disk contiene del codice che viene eseguito obbligatoriamente ogni volta che un sistema viene avviato. In seguito a ciò i due fratelli scrissero un programma TSR che sostituirono al codice presente nel settore di boot, il programma era scritto in modo da riprodursi ricopiando se stesso nel boot sector di ogni floppy disk utilizzato successivamente.

Nello stesso periodo un programmatore di nome Ralf Burger sperimentò la possibilità che ha un programma di replicarsi attaccandosi ad un altro file e le sue simulazioni suscitarono un vivo interesse.

Contemporaneamente, da diverse parti del mondo, la produzione di virus era già in crescita. In Israele (ma qualcuno dice anche in Italia), un programmatore sperimentò e creò (dopo tre versioni meno conosciute) Jerusalem che si diffuse rapidamente anche al di fuori dei confini di stato.

Nello stesso periodo, nell’altro emisfero, in Nuova Zelanda, un giovane programmatore creò Stoned, altro virus che si diffuse molto rapidamente. Il virus visualizzava semplicemente il messaggio ‘Your PC is Stoned’ quando il computer veniva avviato da un dischetto infetto.

In Italia, all’università di Torino, un programmatore creò un nuovo virus che si sostituiva al settore di boot. Questo virus visualizzava una pallina che rimbalzava tra i bordi dello schermo ogni volta che veniva effettuato un accesso al disco alla mezzora esatta. Per questo suo effetto venne nominato Ping Pong virus ed era simpatico e totalmente innoquo.

Nel 1987, un programmatore tedesco scrisse un virus più complesso, fu chiamato Cascade per l’effetto che provocava sul testo visuializzato (le lettere precipitavano sul fondo dello schermo come se si scollassero da esso). In Cascade la maggior parte del codice virale era crittografato (una nuova e devastante idea). Tanto vero che Stoned, Cascade e Jerusalem, con le loro infinite varianti, sono ancora i tre virus più diffusi al mondo.

Nel 1988 apparvero sul mercato i primi prodotti anti-virus, ma il problema non era ancora molto sentito.

Nel 1989 sia la produzione dei virus che la ricerca di efficaci prodotti anti-virus vennero guidati dalla Gran Bretagna, dalla Bulgaria e dall’Unione Sovietica.

Il 1990 segna la comparsa, ad opera di Mark Washburn, di un nuovo virus: l’intero codice era crittografato in modo variabile, la parte del virus che si incaricava della decodificazione poteva assumere diverse forme, fu il primo virus polimorfico. Nello stesso anno girarono un gran numero di virus di produzione Bulgara, il loro produttore, identificato come Dark Avenger, introdusse i propri virus su server di numerose nazioni, infettando anche gli stessi programmi anti-virus. Alla fine dell’anno erano in circolazione circa 150 virus e la Bulgaria era ormai leader nella produzione.

Nel 1991, il problema diventò commercialmente interessante e molti prodotti anti-virus entrano nel mercato.

La vera novità fu nel 1991 quando comparvero un grande numero di varianti ottenute modificando solo alcune istruzioni di un virus già esistente, tali che risultavano irriconoscibili (da parte dai prodotti anti-virus in commercio).

Da questo momento il numero di virus in circolazione aumentò in modo esponenziale ed i piccoli produttori di anti-virus scomparvero.

Nel gennaio del 1992 Dark Avenger rilascia il suo Self Mutation Engine (MtE): un file oggetto ed il codice sorgente di un semplice virus. MtE costituisce un vero e proprio ambiente di sviluppo per virus polimorfi che diviene così accessibile al grande pubblico. Per completare la tragedia, commercianti senza scrupoli vendevano interi CD-ROM pieni di virus belli e pronti ed in formato sorgente.

Da quegli anni ad oggi, le varianti ai primordiali ceppi virali, sono infinite e la lotta ai virus è lontana dall’essere risolta.

I malware

Anche se i sistemi antivirus moderni (purché aggiornati) sono efficienti e sicuri, ormai la vera vulnerabilità dipende dalla persona che è davanti allo schermo, in sostanza è diventato l’uomo l’anello debole del sistema. A dirlo, sono vari studi condotti in questi anni da molte società del settore. Si chiamano Social Enginering le nuove armi di attacco e sono addirittura i falsi antivirus gli strumenti maggiormente utilizzati per attentare alle macchine degli utenti.

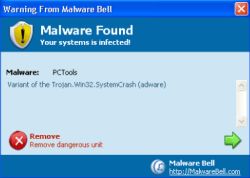

I malware attaccano principalmente gli utenti più impreparati e distratti generalmente da internet. Basta un singolo click, magari per errore, su finestre di falsa pubblicità (advertising) o su emulazioni di finestre già note e possono aprire un varco micidiale sui sistemi informatici utilizzati. Sono catalogati come malware (non virus) ed il meccanismo è sempre lo stesso: sfruttando l’ingenuità di alcuni utenti poco pratici, si spacciano da efficienti antivirus e effettuano una finta analisi del computer. In realtà sono loro stessi ad infettare il PC, successivamente provvedono ad informare l’utente della minaccia virale trovata (in realtà messa da essi stessi) quindi propongono un aggiornamento, ad una modica cifra, per risolvere il problema rilevato.

Alcune aziende produttrici di antivirus fasulli sono state individuate e tra i prodotti, la cui distribuzione è stata vietata, vi sarebbero WinAntivirus, DriveCleaner, ErrorSafe e XP Antivirus.

Questo blog da tempo segnala il problema (con vari articoli citati qui sotto), voi per favore, state accorti! Saluti.

Altri articoli attinenti o correlati da questo blog.